轩辕实验室|基于移动互联网的新能源汽车信息安全技术研究与应用

*本文翻译自Dongdong Hou, Yubing Han, Jianhui Ma, Kun Guo所著Research and Application of Information Security Technology in New Energy Vehicle Based on Mobile Internet,中文版权归控安轩辕实验室所有。

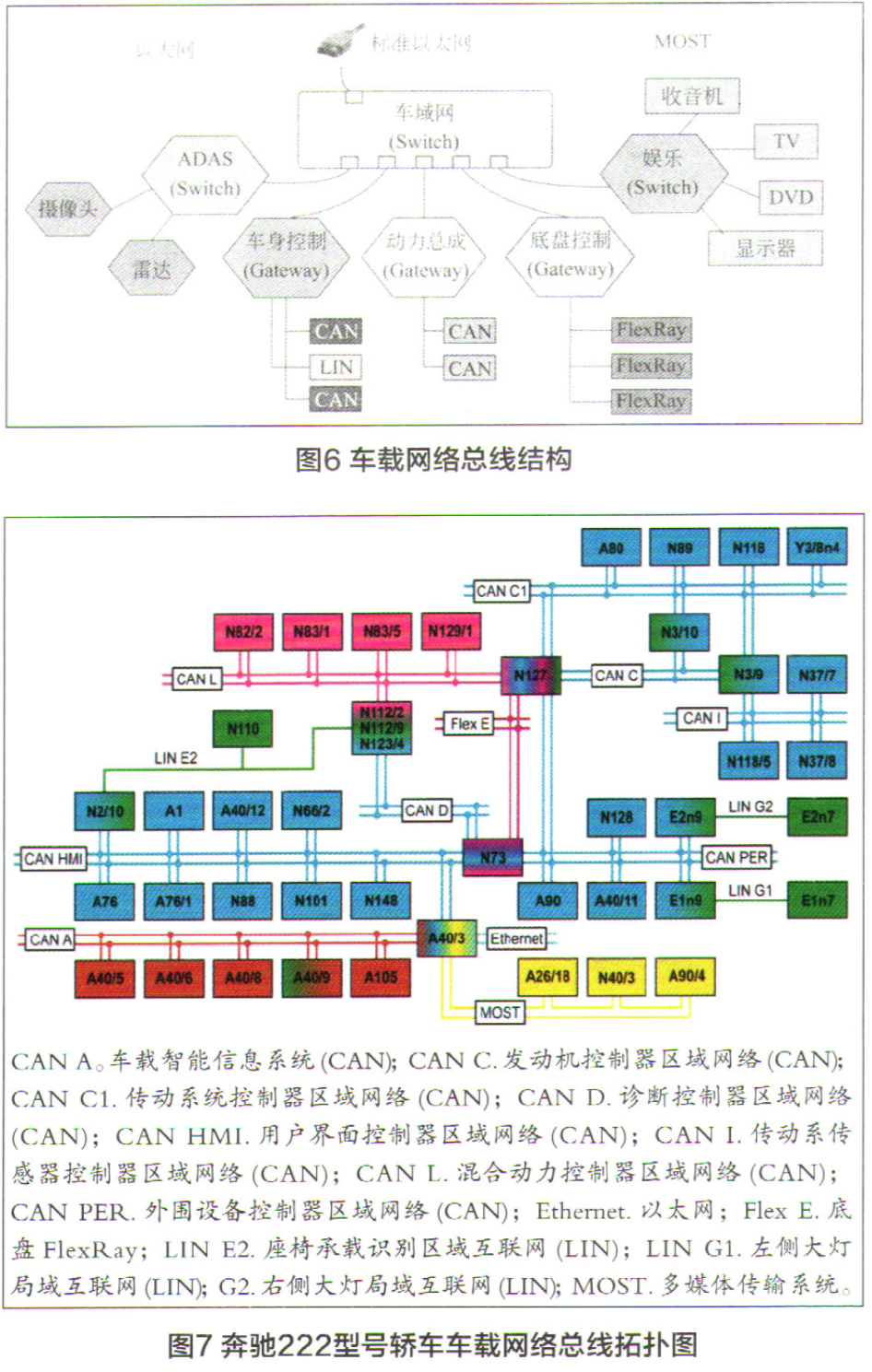

随着社会智能的发展,利用手机、iPad等智能设备通过移动互联网监控汽车是一种趋势。汽车ECU与CAN总线通信,CAN总线通过车载诊断接口OBD与移动互联网相连。它采用清晰的代码广播数据传输方式,这对车辆的信息安全是一个很大的风险。因此,通过对CAN总线各种入侵方式的分析和研究,提出了开发OBD接口的加密服务协议规范,适用于新能源汽车整车集成控制系统的设计。该系统提供了OBD接口网关,以物理隔离车辆内外的信息。网关通过加密服务协议与车载总线进行通信,以降低车辆ECU入侵的风险。

基于CAN总线的安全隐患特性,分别讨论了CAN总线物理层、数据链路层、应用协议和载波监控/避碰机制、车载网络结构和CAN协议的内在弱点。基于当前CAN总线的网络安全,研究了新能源汽车的信息安全问题。

根据目前的数据调查结果,以下CAN总线安全漏洞已被识别。

2.1 广播特性

根据CAN总线的物理层和逻辑链路层,发送CAN消息后,将消息广播给总线上的所有节点。网络上的恶意组件可以很容易地窥视到网络上节点的通信或数据包。基于这一特性,可以通过一个简单的USB-to-CAN设备来观察总线包和反向工程,并注入新的包,使车辆能够执行各种错误的操作。

2.2 缺乏足够的总线保护

为了保证CAN总线的实时性,标准CAN协议中每条消息的最大有效载荷仅为8字节,任何节点都可以读取CAN总线上的消息,没有必要的安全保护机制。没有消息认证码或数字签名保护,特别是:每条消息都以广播的形式在总线上发送,总线上的消息缺乏保密性;任何节点都可以模拟其他节点向执行系统中重要功能的节点发送消息。总线协议没有关于发送方身份的规则。当恶意节点总是在总线上发送高优先级消息时,can总线没有相关的策略来确保其他消息按时发送。任何连接到CAN总线的恶意节点都可能产生假消息,从而导致车辆功能失效。

2.3 弱的身份验证

ECU固件修改中使用密码属于弱认证技术。仍有相当数量的汽车(包括传统和新能源汽车)在升级ECU固件时使用简单的弱认证,如使用车架号或车辆登记信息进行验证。但车架号并不是保密信息,大部分车辆的操作人员都张贴在挡风玻璃下方,登记信息也可以通过经销商获得。

2.4 没有认证领域

CAN数据包不包含认证域,这意味着任何网络中的任何电子控制单元都可以不加区分地将数据消息发送到任何其他节点。也就是说,任何被劫持的ECU都可以用来控制总线上的所有其他功能节点。

2.5 脆弱的拒绝服务

CAN协议很容易受到拒绝服务攻击。在基于优先级的仲裁模式下,可以通过总线仲裁机制进行拒绝服务攻击。如果攻击者发送具有最高优先级的数据,其他ECU将无法使用总线。除了简单的消息洪泛攻击外,还会发送恶意的错误帧消息,并且可以根据can总线协议强制ECU断开与总线的连接。

2.6 信息泄漏

目前,移动互联设备都是通过传统的OBD接口来访问车内信息的。由于市场上OBD产品参差不齐,他们使用蓝牙、wifi或移动网络将车辆的状态信息发送到手机、行车电脑甚至云端。这些产品在设计时很少考虑信息安全风险,随意使用第三方OBD软件也会埋下潜在的安全风险。OBD模块通常存储用于访问控制ECU的指令。该APP软件在管理车辆状态信息方面也很混乱,不使用加密服务协议。

3 基于OBD的加密服务协议规范设计

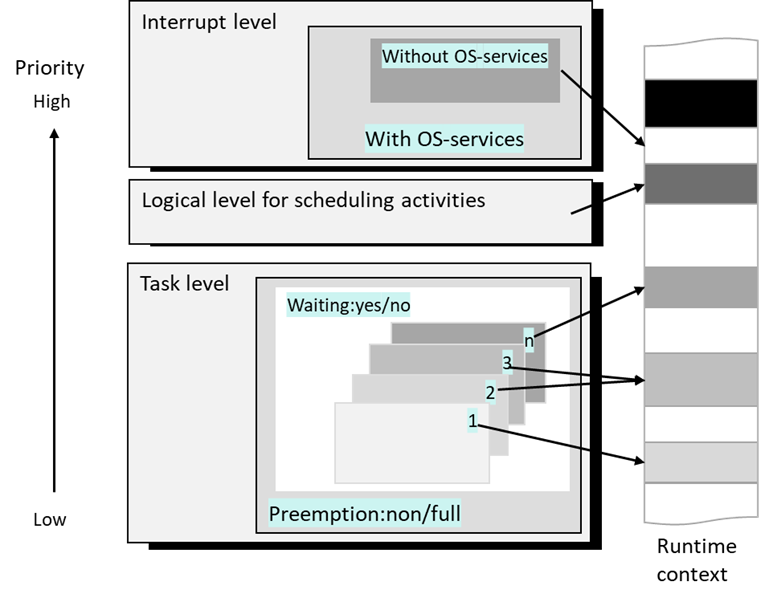

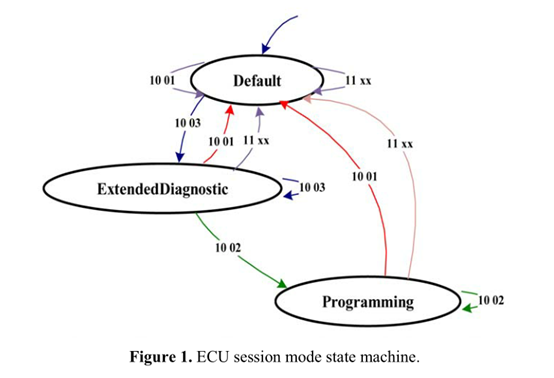

目前,对CAN总线安全性的研究主要集中在加密认证算法、入侵检测和安全框架三个方面。从理论上讲,基于安全框架是最有效的保护方式。但由于汽车上的ECU节点较多,大多使用16位单片机,因此软件设计模式多用于前后台系统,内存和程序代码空间有限。因此,基于安全框架的软件设计方案是不适用的。另外,由于CAN总线是明文传输的,只要监视器得到足够的数据,就存在被破解的可能性。从问题的根源分析,外部系统通过OBD接口访问车辆内部信息。只要通过OBD访问车辆中的信息,车辆ECU必须首先处于相应的诊断会话模式。根据ISO14229标准,汽车ECU支持三种不同安全保护级别的会话模式:默认会话模式、扩展会话模式和编程会话模式。默认会话模式可以直接切换到扩展会话模式,但不能切换到编程会话模式。如果您想进入编程会话模式,您必须首先进入扩展会话模式。类似地,编程会话模式不能直接进入扩展会话模式,只能进入默认的会话模式。ECU复位和S3定时器超时将导致ECU进入默认会话模式,ECU会话切换状态机如图1所示。

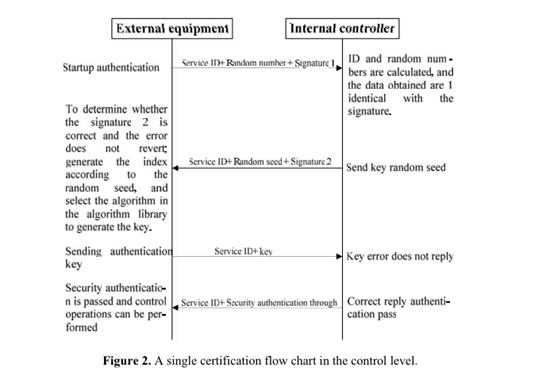

在诊断会话模式的基础上,针对OBD技术和国内外CAN总线安全的分析研究,开发了基于OBD接口的加密服务协议规范。以山东新能源汽车股份有限公司新能源汽车为例,对汽车内部的安全信息进行分类整理。根据不同防护等级的分类,提出了一般等级、扩展等级和控制等级三个安全等级。加密使用随机数种子和密钥认证,增加认证维护时间。控制级是最严格的安全级别。提出了利用随机数种子和随机选择加密算法库中的算法实现认证维护。只要一个身份验证在指定的时间内失败,车辆节点将退出控制模式,并且不会响应失败的身份验证请求,以确保入侵者无法获得足够的数据。在控制级模式下,指定维护时间内的单个身份验证过程如图2所示。

该部分的主要内容是对车辆内部信息进行评估和分类,将不同的访问信息分类为不同的安全级别管理,设计随机数种子的生成方法和密钥算法数据库。通过随机数操作选择不同的算法,并在指定的时间内维护认证。最后,利用向量公司的CAN总线开发工具对总线的负荷率进行评估和测试,选择合适的维护认证时间。

4 新能源汽车网络拓扑结构设计

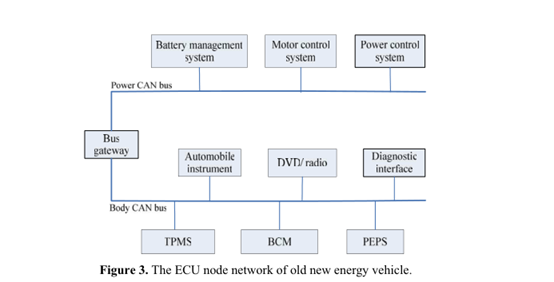

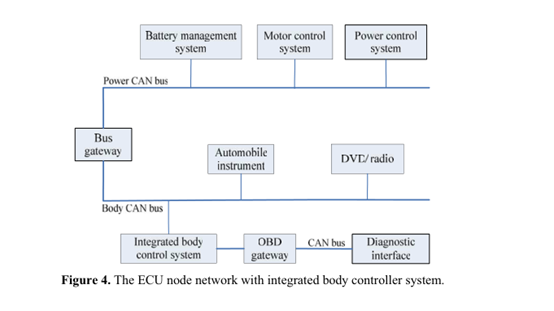

首先,我们对国内的新能源汽车有了全面的了解,然后,我们重点对山东某新能源汽车公司的一体化车身控制系统进行了试制和测试。根据目前调查结果,新能源汽车ECU节点网络结构如图3所示。

根据新能源汽车工厂的实地调查,发现TPMS /PEPS和BCM这三个节点在汽车,新能源汽车中通过智能设备(如移动电话)连接到移动互联网的信息占总量的85%以上。而控制车辆点火的关键功能是通过PEPS节点来实现的。虽然基于OBD的加密服务协议在当前新能源汽车上的应用可以起到一定的保护作用,但会增加组合仪表、DVD / radio、胎压监测系统、车身控制器、无钥匙接入节点的软件代码量。该ECU的软件设计复杂度和节点的硬件成本及总线负载比也有所提高。因此,我们团队利用传统汽车的开发经验,整合TPMS / PEPS和BCM节点功能,开发出一体化的车身控制系统,系统实现了TPMS / PEPS和BCM的功能,整合了OBD网关。网关在物理上与外界隔离,在网关软件上实现加密服务协议规范,实现双重保护。集成体控制系统的网络拓扑如图4所示。

5 综合车身控制系统设计

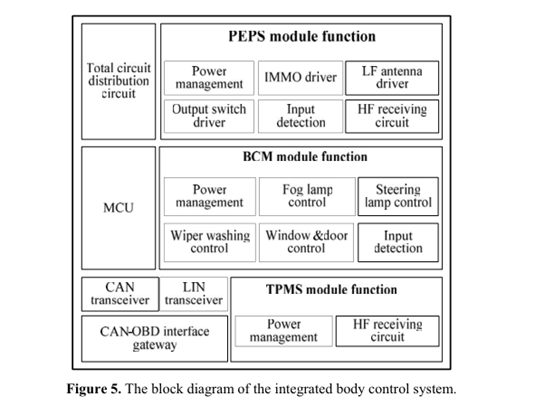

为了降低新能源汽车的外部入侵可能性,笔者结合以往传统车身节点的开发经验,整合新能源汽车各部件的功能,并对硬件电路和软件模块进行了裁剪。设计了一种用于新能源汽车的一体化车身控制系统。该系统集成了车身控制器(BCM)、无钥匙接入系统(PEPS)、胎压监测系统(TPMS)和OBD网关,并通过该网关与外部移动互联设备进行通信。本课题开发的加密服务规范在OBD网关中实现,对外部入侵的高优先级数据包进行过滤,防止总线阻塞车辆,起到更好的保护作用。综合车身控制系统整体功能框图如图5所示。

6 结论

在研究汽车CAN总线的基础上,开发了基于OBD的加密服务协议规范,作为新能源汽车引入移动互联的安全保障标准。利用该规范设计了新能源汽车车身一体化控制系统,有效地集成了新能源汽车车身现有的ECU节点,降低了ECU节点的软硬件成本和整车的负荷率。根据结合加密服务规范,本系统可以更好地实现车内信息的安全保护。市场产业化前景广阔。

//////////

“控安轩辕实验室”依托华东师范大学软件工程学院和上海工业控制系统安全创新功能型平台,致力于车载信息安全和预期功能安全技术研究,面向智能网联汽车及车载边缘计算网络从事前瞻性技术预研、研发技术成果转化以及安全解决方案推广。

- 用户评论