行业动态|360 Sky-Go团队《梅赛德斯-奔驰安全研究报告》要点概览

360 Sky-Go团队通过对梅赛德斯-奔驰历时一年的信息安全测试研究,对车载娱乐主机(Head-Unit)、车载通讯模块(HERMES or TCU)、车联网通信协议(ATP Protocol)及后端服务(Backend Services)等主要联网模块共计发现19个安全漏洞,利用漏洞形成攻击链路,可以影响中国境内200余万辆梅赛德斯奔驰汽车。

1

背景简介

随着汽车新四化、新基建的革新与发展,以车路协同、自动驾驶为代表的车联网应用场景正在加快落地,据前瞻产业研究院预测,2025年中国车联网市场将达到2162亿美元。梅赛德斯奔驰作为高端豪华汽车的代表,早已在智能网联汽车领域进行了布局,目前全系列汽车均带智能网联功能。

从2019年开始,360 Sky-Go团队对梅赛德斯-奔驰开展了一项信息安全测试研究,本次信息安全研究的对象包括车载娱乐主机(Head-Unit)、车载通讯模块(HERMES or TCU)、车联网通信协议(ATP Protocol)及后端服务(Backend Services)等主要联网模块;该研究历时一年,共计发现19个安全漏洞,利用漏洞形成攻击链路,利用该攻击链预计可以影响中国境内200余万辆梅赛德斯奔驰汽车;360 Sky-Go团队遵循“负责任的漏洞披露”流程,向Daimler AG信息安全团队通告了漏洞细节,并携手进行了漏洞的修复。

本安全研究报告还原了梅赛德斯-奔驰漏洞发现的重要过程,披露了首创的通用智能网联汽车系统研究方法,公开19个漏洞列表,以及相应安全风险,从攻防对抗的角度探讨智能网联汽车安全防护的可能性。

2

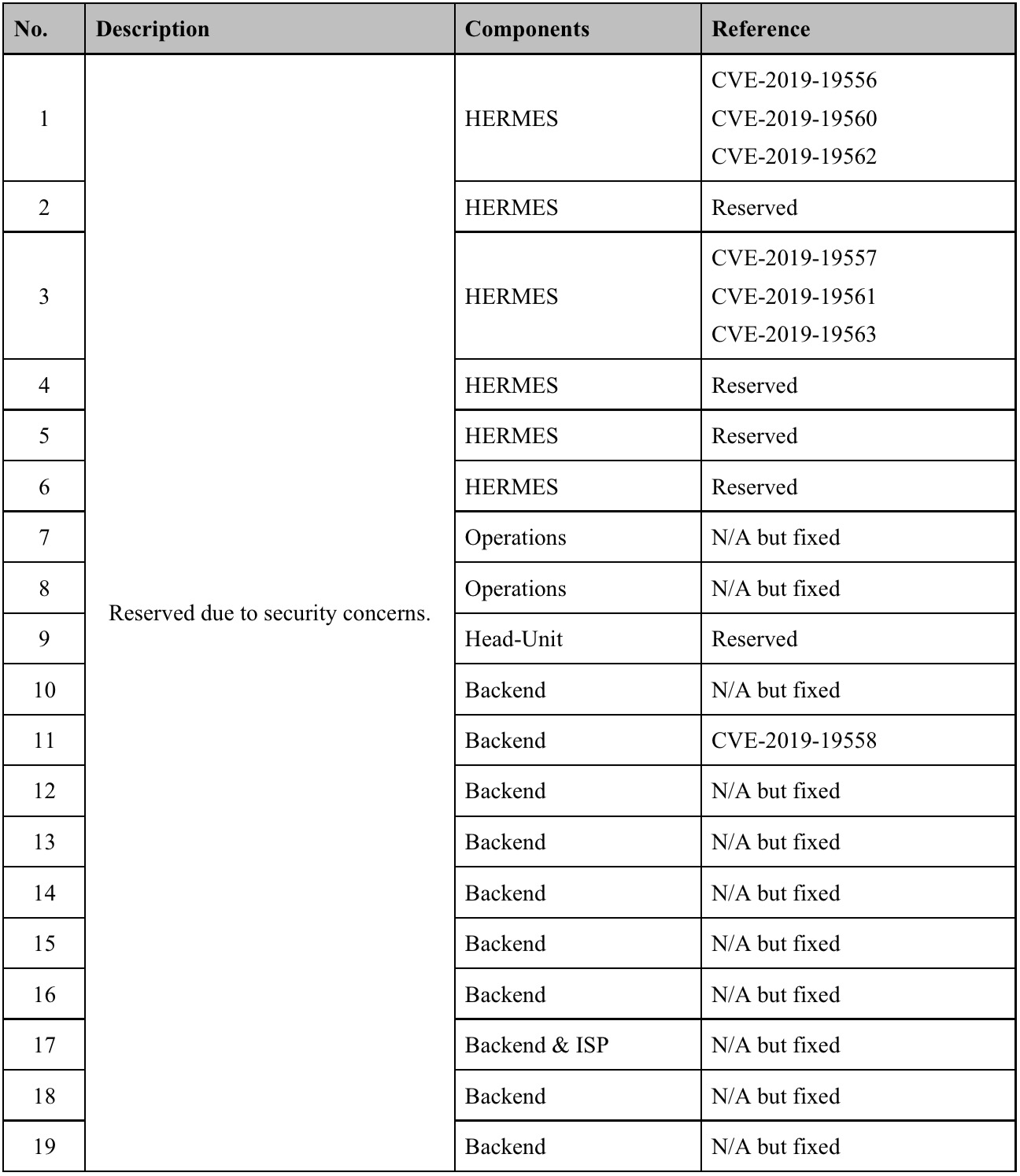

漏洞列表

本次安全研究共发现包括7个CVE在内的19个漏洞,360表示所有涉及到后端访问的漏洞均已修复,其余漏洞将在升级包或下一代产品设计中逐步进行修复。漏洞统计清单如下:

3

影响范围

该研究利用安全漏洞形成了完整攻击链路,可实现对多个系列奔驰汽车的电力、动力系统的远程无接触控制并进行复现。控制场景包括:可以实现对前后车门、车窗、车前灯、雨刷器的开启关闭,甚至在行驶状态下控制油门,干扰车辆正常行驶。

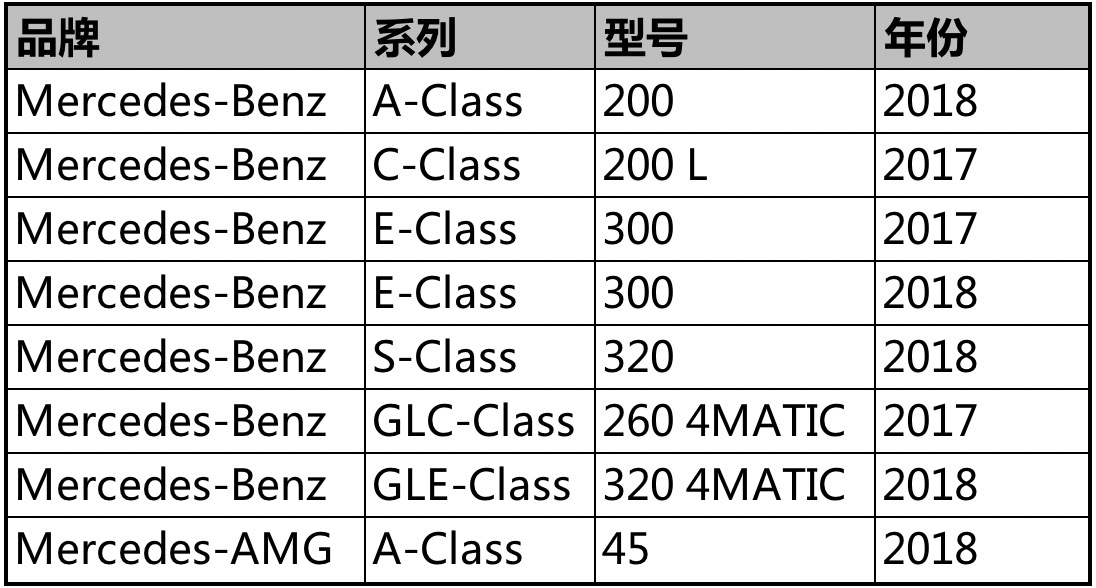

在360 Sky-Go团队的安全研究中,对以下型号的梅赛德斯汽车进行了测试,以下为受到影响的产品范围:

4

报告总结

数据保护

奔驰以AES256和HMACSHA256为管道设计了一个双向身份验证代理,并且它们在操作系统,通信,数据保护和安全启动等体系架构中也实现了许多安全策略。

这些安全策略提升了汽车受到攻击难度,但是还是存在部分漏洞。

通过充分利用它们,依然可以从NAND闪存中转储固件,解密证书,对通信协议进行一些逆向工程。

生命周期管理

通常汽车制造商应该有自己的产品生命周期管理系统,用以监控车辆和核心零部件的状态。

一旦车辆或零部件报废,生命周期管理系统应该限制它们的功能。

然而,对于汽车制造商来说,监控车辆和零部件的状态是非常困难的,可能会在不知情的情况下进行报废,所以无法执行报废限制程序。

防盗保护

防盗保护增加了研究工作困难程度,建立测试平台时,有可能因此停止您的研究。

例如由于使用了FBS4防盗系统,使密钥具有足够的数值性和加密的健壮性,即使我们获得了任意CAN消息发送特权,也无法启动车辆。

通信安全

结构具有很强的可扩展性和良好的结构,采用HTTPS相互认证,对Tier 4进行了详细的防御设计,每辆车的独立密钥可以随时更换,可以防止重放攻击,隔离核心服务和Telematics,并且默认情况下禁止远程启动。

内网安全

由于后端服务安全性依赖于客户端认证,我们发现内部机制存在一定缺陷。

此外,第三方供应商也造成了一些其他的安全问题,始终确保每个组件的安全十分困难,目前也没有公司可以做完美。

但是,在攻击早期阶段,会出现一些异常日志,如果汽车制造商实时监控这些检查点和警告,他们将处于有利地位。

- 用户评论