轩辕实验室┃IDPS车端GNSS欺骗测试案例

本实验室针对量产主流车型开展了GNSS欺骗测试工作,涵盖大众、三菱、路虎、保时捷、荣威、奔驰、宝马、本田、奥迪、特斯拉等10款车型。现将部分车型的测试情况进行分享。

01

—

测试目的

在智能网联汽车自动驾驶技术的发展趋势下,智能网联汽车与外界物理环境、以及其他车辆的信息交互逐渐成为常态,通过利用GNSS(Global Navigation Satellite System)系统的位置服务,为智能网联汽车实现更高级别的自动驾驶提供保障支持。现阶段智能网联汽车入侵检测防御技术处于起步阶段,一系列针对GNSS系统的黑客攻击事件层出不穷。

为充分了解现阶段量产传统车辆和量产智能网联车辆的GNSS防护等级,为后续反GNSS欺骗算法开发提供数据支持和开发方向指引。本次测试项目将开展量产车车机导航系统GPS位置欺骗测试,通过设计多种攻击测试场景,充分了解车端导航系统工作原理及防护级别。

02

—

测试案例

车辆基本信息

车型 | 某品牌 |

生产时间 | 2018年 |

产地 | 中国 |

导航地图供应商 | 北京长地万方科技有限公司 版本号RT-H1A-26BW-GQSL.11 |

车机软件系统 | 安卓 |

系统软件环境 | VM Ubuntu 16.04 LS |

攻击软件 | gps-sdr-sim |

系统硬件 | Thinkpad E490 |

攻击设备 | HackRF ONE |

星历数据 | b0990.20n |

车辆真实地理位置 | 上海 GPS 位置:31.233697, 121,363331, 8 |

攻击目标地理位置 | 拉萨 GPS 位置:29.643598, 91.101319, 100 |

测试结果

测试环境 | SC-01 |

攻击时间 | 2020/4/13,PM 2:50 |

攻击时长 | 15秒 |

测试结果 | 成功 |

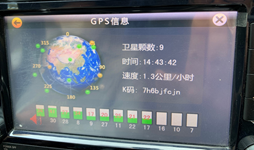

欺骗后情况

03

—

结果分析

车机启动后显示搜星中,若HackRF在此时发送欺骗信号,会干扰搜星。定位完成后,实验人员发现Spoofing成功;车机时间、位置都显示欺骗信号的数据,导航地图已跳至拉萨,即使关闭HackRF,车机也需要数分钟,重新启动车机或令其再度搜星才可以恢复。

车辆基本信息

车型 | 某品牌 |

生产时间 | 2011年 |

产地 | 中国 |

导航地图供应商 | 凯立德移动导航系统C-Car 版本V4.0 |

车机软件系统 | 凯立德 |

车机软件系统 | 安卓 |

系统软件环境 | VM Ubuntu 16.04 LS |

攻击软件 | gps-sdr-sim |

系统硬件 | Thinkpad E490 |

攻击设备 | HackRF ONE |

星历数据 | b0990.20n |

车辆真实地理位置 | 上海 GPS 位置:31.233697, 121,363331, 8 |

攻击目标地理位置 | 拉萨 GPS 位置:29.643598, 91.101319, 100 |

测试结果

测试环境 | SC-01 |

攻击时间 | 2020/4/13,PM 2:43 |

攻击时长 | 1分50秒 |

测试结果 | 成功 |

测试前定位情况

欺骗后情况

测试车辆,车机系统较老、GPS Receiver信号接受不够灵敏,导致Hack时间较久。

实验人员发现车机系统本身,对GNSS信号欺骗没有直接防护。

04

—

总结

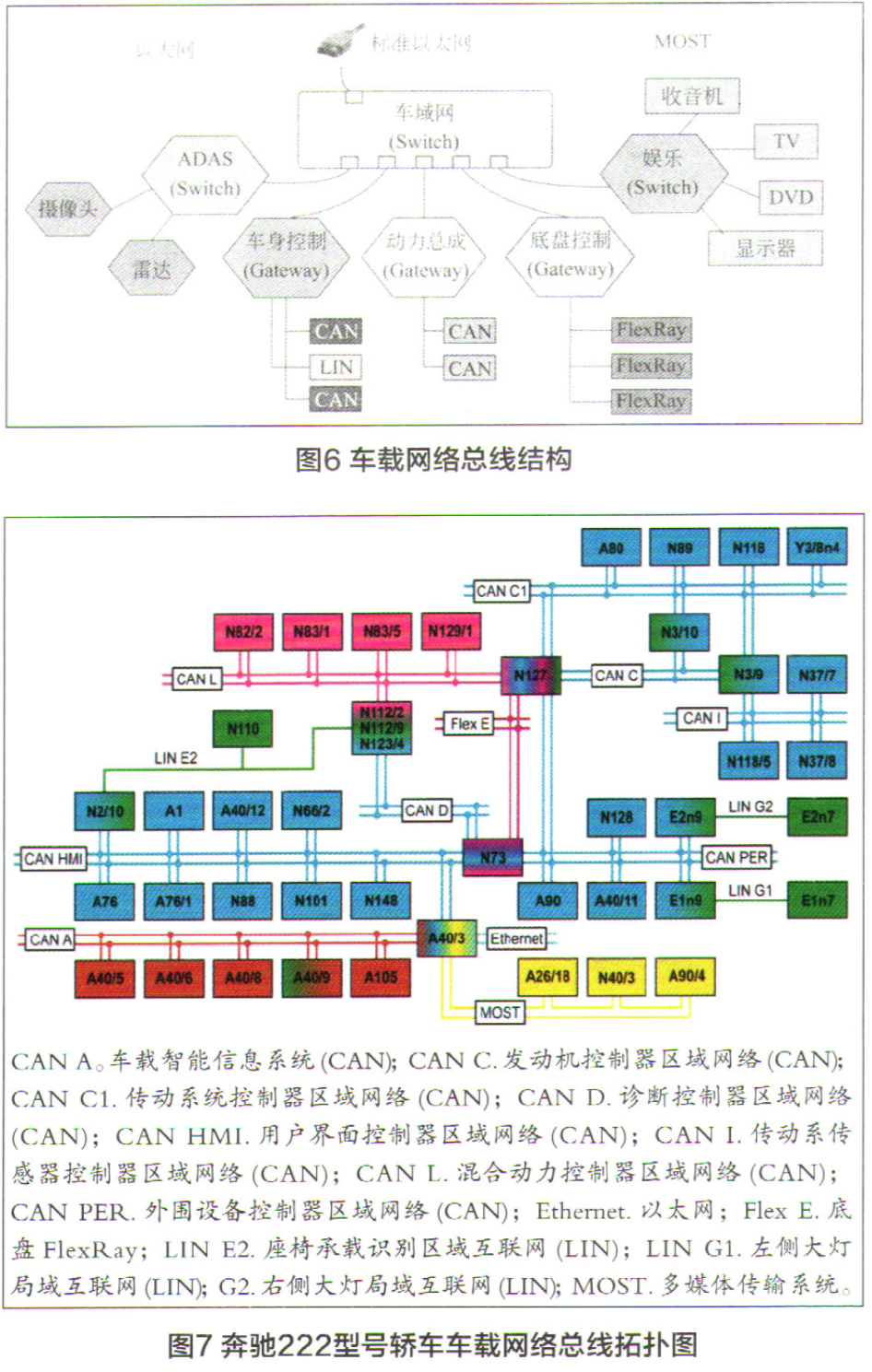

未来智能网联汽车GNSS欺骗将成为自动驾驶安全面临的挑战性问题,需要结合新一代电子电气架构实现GNSS反欺骗攻击的有效识别的检测。

- 用户评论