轩辕实验室┃智能网联汽车信息安全实训平台—CAN总线逆向实验

来源:

2020-11-19

4771

以建设车联网安全检测和培训体系为目的而搭建的一套成熟、落地、可操作的安全检测环境,其测试方案覆盖车机软件、车载通信、车内智能终端设备、车内总线等检测环境。以提升能力为根本,帮助学院构造车载信息安全知识体系框架,培养学员车载信息安全检测能力。

can-utils

Linux系统中对CAN总线分析的工具,可以显示抓取CAN报文,重放CAN日志文件,发送单个帧,生成随机CAN流量,显示CAN数据内容的差异,通过该工具,可以帮助我们对CAN总线进行协议逆向分析。

ICSim

CAN总线模拟仿真工具,可以在主机中模拟出CAN总线的仪表盘,对接受的CAN报文进行解析,并在仪表盘中显示指令动作。

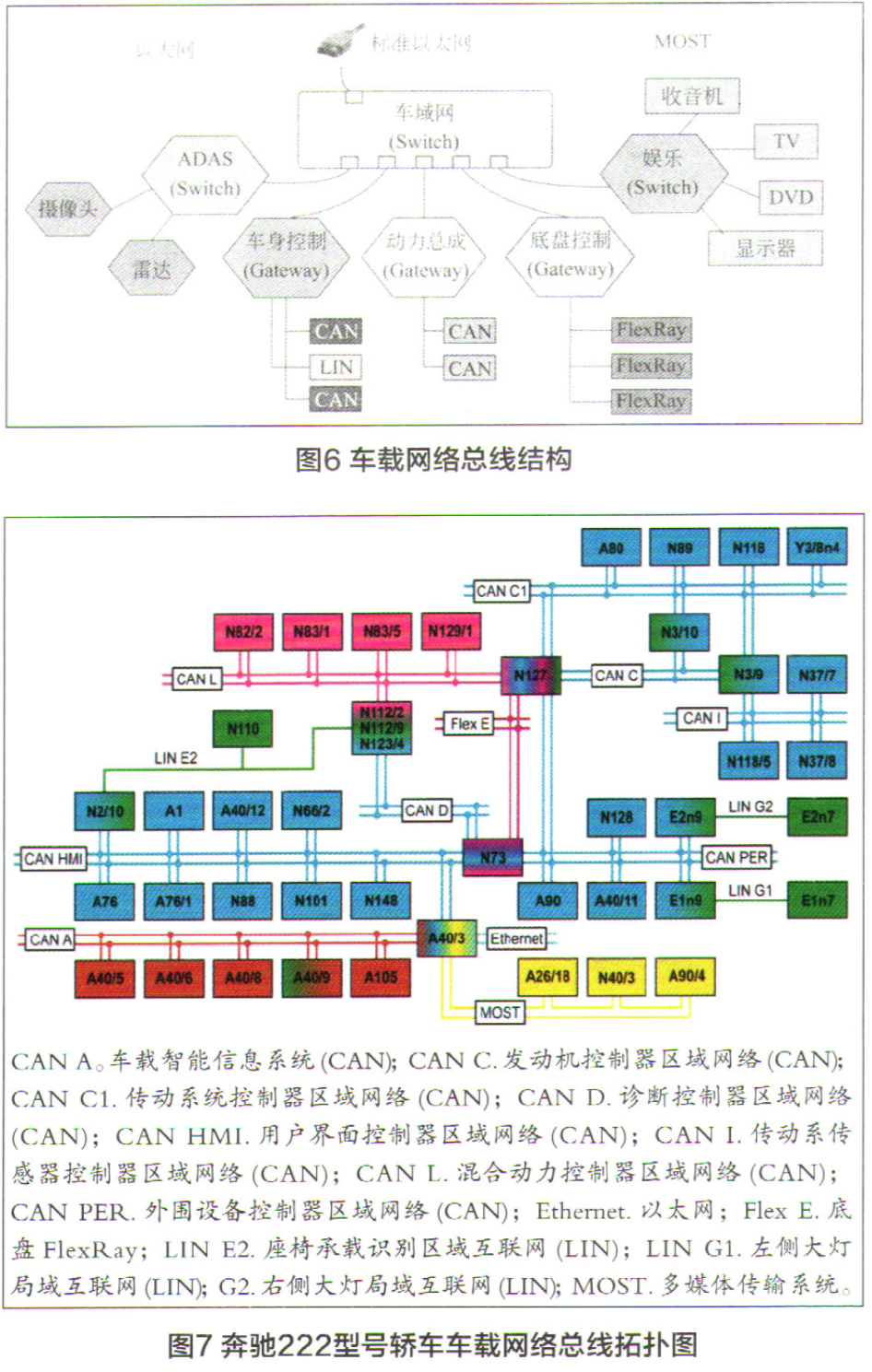

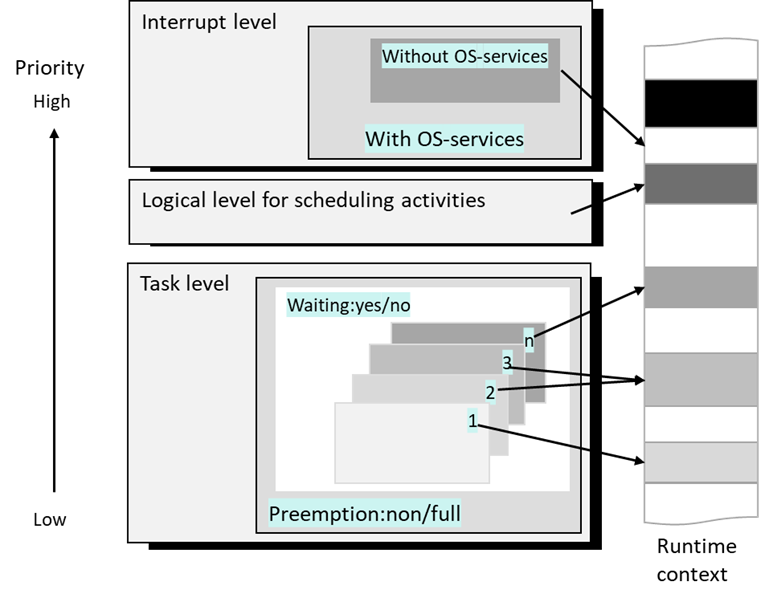

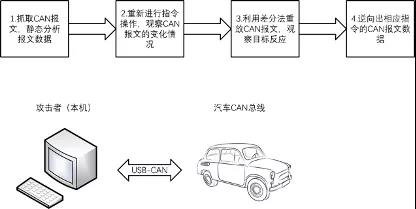

实验流程和网络拓扑

cd ICSim

./setup_vcan.sh

./icsim vcan0

操纵模拟器控制器,执行键盘上的上下可以控制车速,左右可以控制车灯,如下图所示。

模拟器控制器

仪表盘显示状态

使用ifconfig命令可以看到vcan0接口存在,我们可以通过该接口与CAN网络进行交互,抓取嗅探CAN报文:

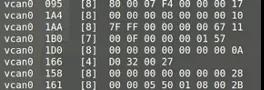

可以看到抓取到了CAN报文数据,如下图所示。

CAN报文数据

通过不断的控制模拟器,在屏幕上可以动态的显示CAN报文。

收藏

点赞

- 用户评论

2000

评论