ISO/SAE 21434道路车辆-网络安全工程标准知多少?(上篇)

根据朱尼普研究公司数据显示,到2025年,将有2.06亿辆汽车实现嵌入式连接,其中3000万辆汽车使用5G连接。联网汽车现在包含了通信单元、语音助手、地理位置传感器和云平台,这些单元将车辆与移动服务连接起来。随着车辆的互联与自动驾驶性能逐步升级,车辆开发过程中有效控制网络干扰和攻击的需求也迫在眉睫。

根据联合国欧洲经济委员会(UNECE)的世界车辆法规协调论坛(WP29)通过的「网络安全管理系统」(Cyber Security Management System,CSMS;R155)法规要求,从2022年7月起,汽车制造商必须遵守R155汽车网络安全法规,才能在欧洲、日本和韩国推出新车型。

ISO/SAE 21434:2021 《道路车辆-网络安全工程》这一新的国际汽车网络安全标准是ISO联合SAE International (国际汽车工程师学会)发布,对于在整个汽车供应链中实施R155要求至关重要。此外,国内汽标委也正在推动该项标准的本土化工作,可以预计,该国际标准的影响范围将远远超出此前一些区域性的同类标准。该标准不仅适用于整车厂(OEM)的设计、制造、检测、运行和维护,还适用于元器件和网络接口的供应商,影响整个道路车辆供应链。

● 这一备受期待的新标准规定了车辆在整个生命周期(包括概念、开发、生产、操作、维护和报废)网络安全风险的管理要求,使汽车生命周期的各个阶段提升安全保障。

● 该标准为网络安全的工程开发和管理流程提供了一个框架,使车辆制造商和供应商能够使用通用的语言交流网络安全要求,同时不对技术解决方案施加限制。

- ISO/SAE 21434:2021 结构-

对车辆部件制造商和研发单位的影响

任何制造商、开发人员或整车厂(OEM)都应考虑积极地将 ISO/SAE 21434:2021集成到其当前的生产过程中。新标准的主要关注点是网络信息安全。标准的重点是通过规范制造商测试其产品的方式,为汽车消费者提供更好的安全性。

ISO/SAE 21434:2021要求制造商和开发商进行风险评估。在识别风险之前,厂商需要知道是什么导致了风险。评估将识别可能容易受到攻击的任何组件、API或软件功能。完成评估后,应识别漏洞。

对于 ISO/SAE 21434:2021标准的每个主要条款,企业须量身定制其网络安全活动,并不断改进其规范和验证方法。

BSI 将通过本文为汽车厂商提供一些建议,为符合该新标准做好准备,在汽车产品开发和整个生命周期中提升安全性。

谁参与了标准的制定?

在 2016年, ISO国际标准化组织与SAE International国际自动机工程师学会 (原译:美国汽车工程师学会,)共同决定制定汽车网络安全相关的行业标准。

两个组织以往分别制定过汽车安全相关标准,ISO制定了功能安全标准ISO 26262 ;SAE制定了SAE J3061 为网络安全标准奠定了基础。当双方认识到有共同的目标时,它们与整车厂(OEM)、ECU 供应商、网络安全厂商、监管机构以及来自超过 16 个国家/地区的 80 多家企业的 100 多位专家合作,建立了联合工作组以制定深度并有效的汽车网络安全全球标准。依赖于风险管理、产品开发、生产、运营、维护和报废以及整体流程的四个主要工作组, ISO/SAE 21434:2021草案应运而生。

为什么我们需要汽车网络安全标准?

对这一标准的需求非常明确:

● 需要适用于汽车行业的通用网络安全相关术语。以往,使用许多不同的术语导致难以理解网络风险以及如何缓解风险。

● 需要有助于实现有效的车辆网络安全的标准。在 ISO/SAE 21434:2021 标准之前,对于“充分网络安全”的含义,从来没有一个明确的定义。

● 尽管有针对汽车安全的先进的公认标准,并且在这些标准中 ASIL(汽车安全完整性等级)的概念被理解和应用,但缺乏对此形成补充的网络安全标准定义,因此各企业对于网络安全保障等级的定义各有差异。

● 最后,需要有面向监管者的标准化参考,可被用于加强车辆网络安全,确保智能网联汽车相关人员始终保持安全,免受网络威胁和攻击。

此标准有哪些益处?

此标准的益处显而易见。ISO/SAE 21434:2021 带来的益处在于:适用于供应链的通用术语、行业共识、针对车辆网络安全工程的明确的最低标准、将网络安全提前引入车辆设计、清晰定义的威胁态势(threat landscapes)、面向监管者的重要参考以及在利益相关方之间建立更高级别的信任。

ISO/SAE 21434:2021被引用到UNECE的WP29车型批准法规中,这使得行业在车型批准时必须遵守该标准。将标准化与监管结合起来,将构建汽车产品领域所需的网络安全韧性。

ISO/SAE 21434:2021将为汽车行业管理网络风险、证明符合新法规并为客户树立信心提供重要工具。

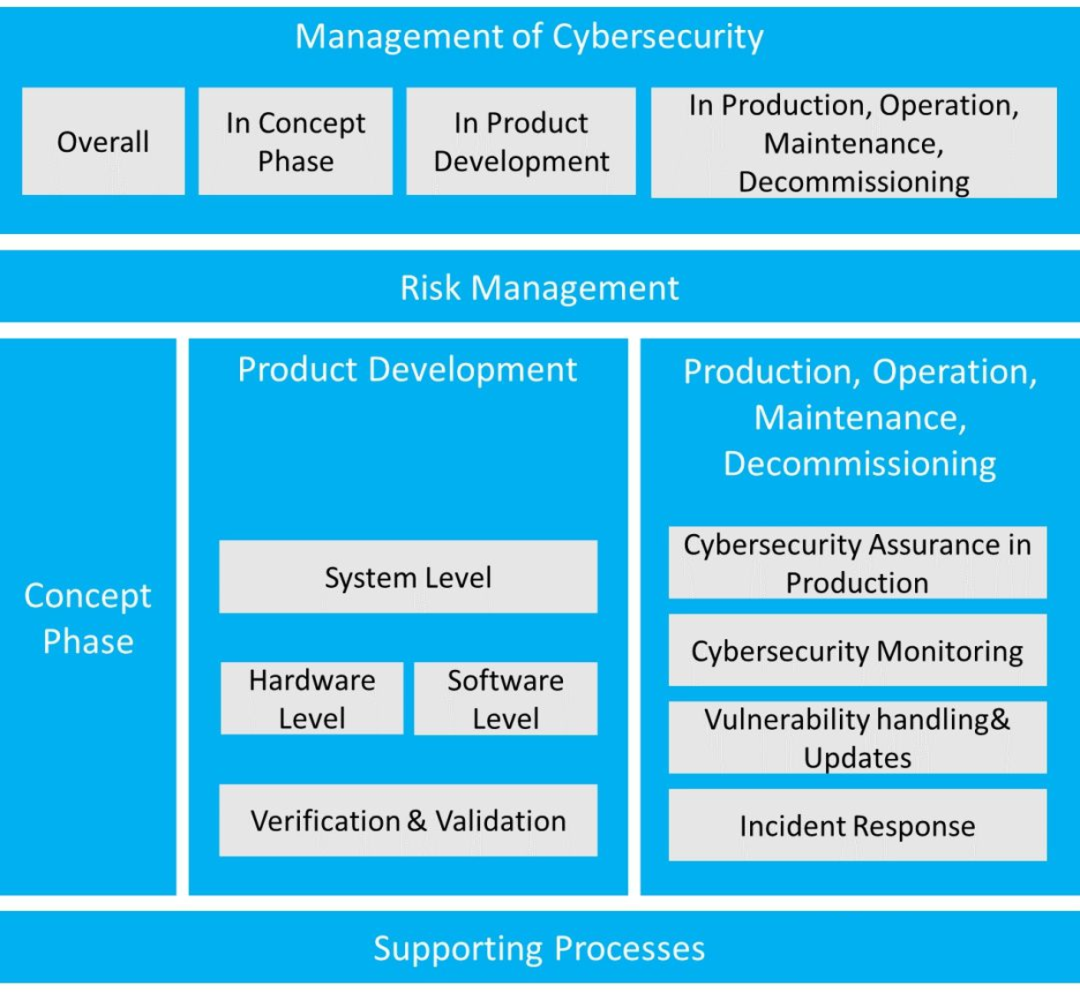

此标准结构如何?

标准的前四个条款着重规定了标准的范围(条款1)、参考(条款2)、定义(条款3)和总则(条款4)。

条款5至条款15涵盖了大部分的标准要求,具体而言:

● 条款5和条款6侧重网络安全管理,包括针对整体网络安全管理以及基于项目的网络安全管理的组织网络安全策略、规则和流程的实施(与 WP.29 CSMS 法规类似和具有相关性)。

● 在题为“分布的网络安全活动”的条款7中,标准详细规定了供应商管理要求,定义了针对网络安全活动的客户 (OEM) 和供应商(一级和二级)之间的相互作用、依赖关系和责任。

● 题为“持续网络安全活动”的条款8定义了提供信息以实现持续车辆风险评估和漏洞管理的活动。

● 条款9至条款14涵盖贯穿车辆整个生命周期的要求,包括“概念阶段”(条款9)、“产品开发阶段”(条款10和条款11)以及“开发后阶段”(条款12至条款14)。

● 条款15“威胁分析与风险评估模型”定义了确定网络安全风险程度的方法。

标准适用于汽车生态系统的哪些要素?

在题为“总则”的条款4中,标准规定:本标准的应用仅限于与网络安全相关的功能项(Item)和系列量产的道路车辆的组件,包括售后和服务组件。车辆外部的系统(如后端服务器)可以考虑用于网络安全目的,但不在本标准的范围内。

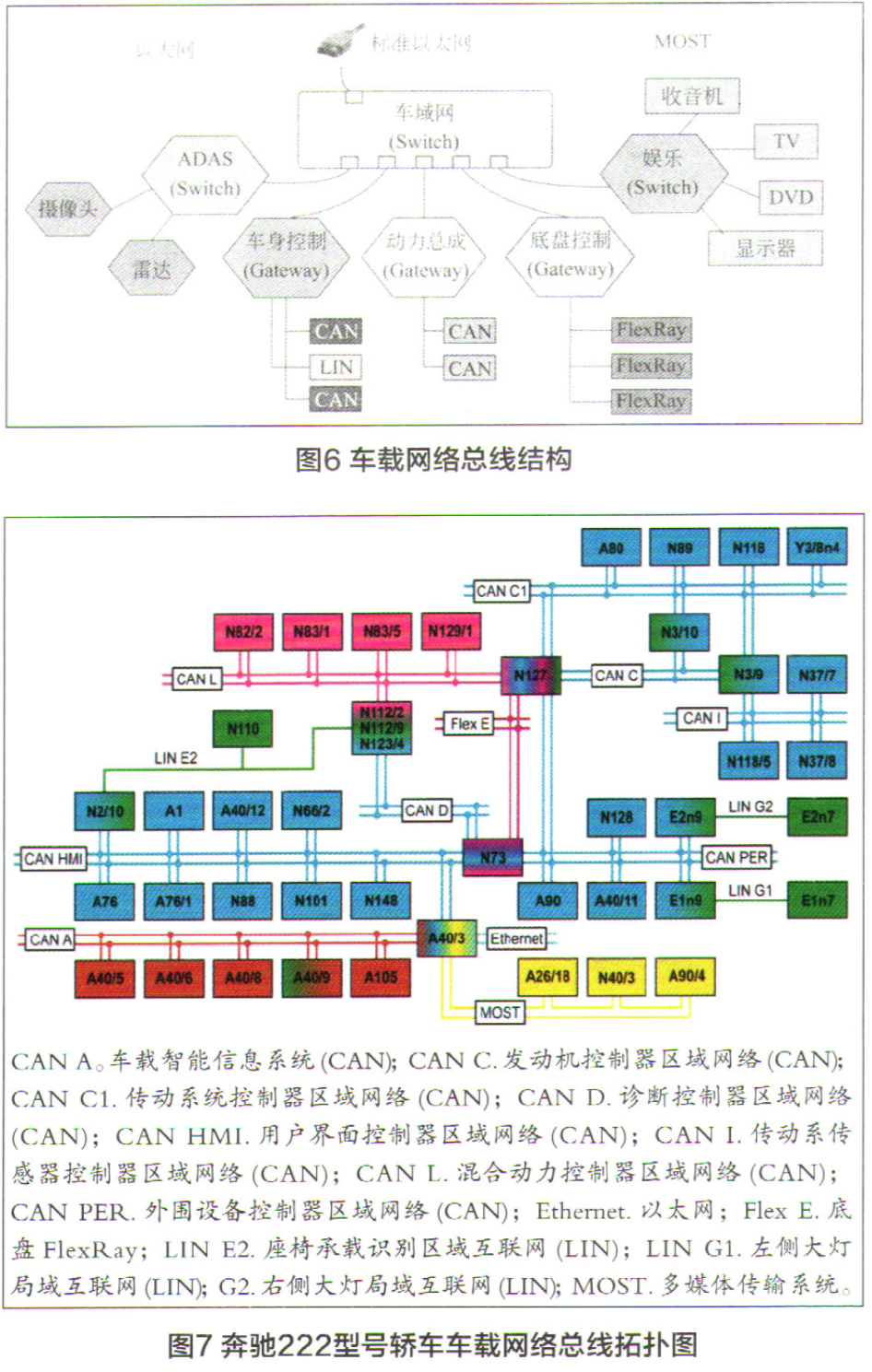

以下是可从整个车辆级别考虑的因素的示例:

a) 车辆 E/E 架构

b) 网络安全相关项目和组件的网络安全案例

- 用户评论